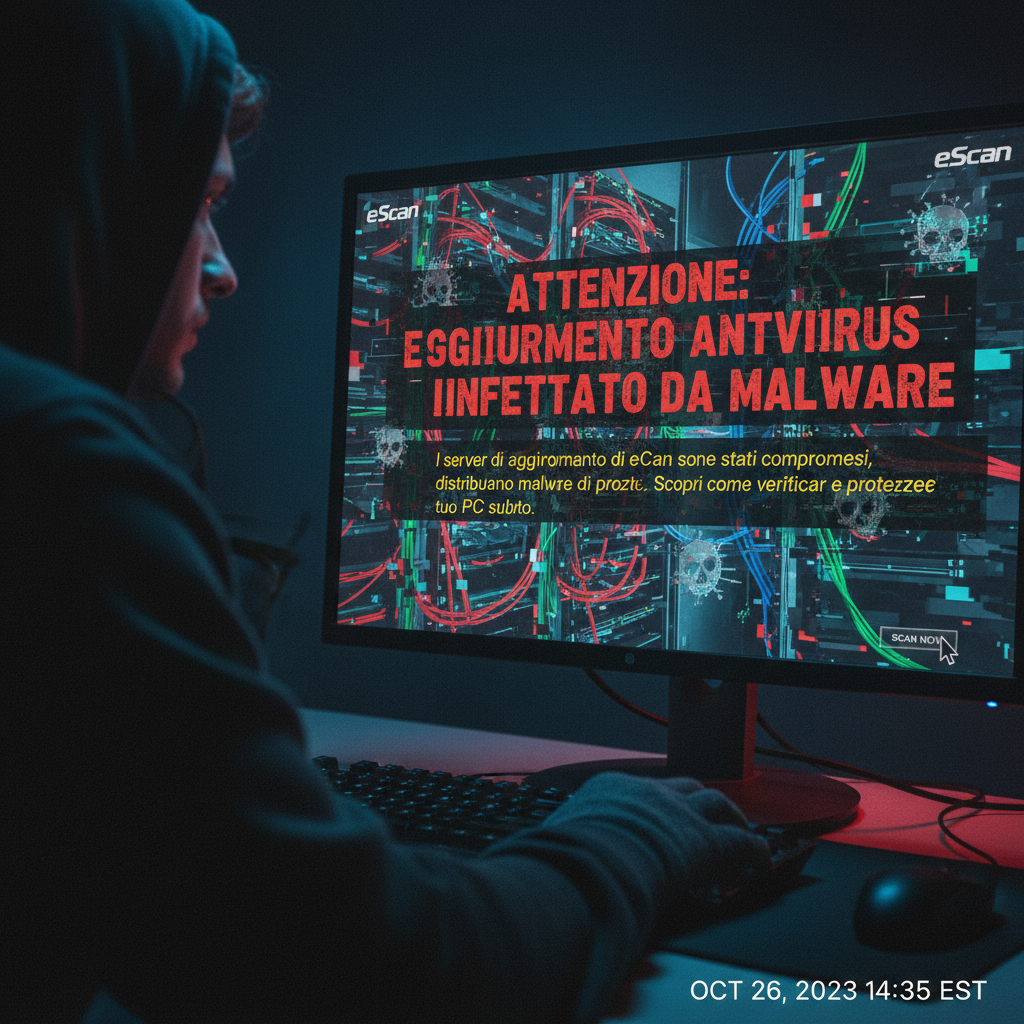

Un aggiornamento antivirus che porta virus: cosa è successo con eScan

Se usi eScan antivirus, ferma tutto e controlla il tuo sistema. Recentemente, i server di aggiornamento di questo software sono stati violati da attaccanti, che in una finestra di sole due ore hanno sostituito un file legittimo con uno malevolo. Invece di ricevere patch di sicurezza, migliaia di utenti hanno scaricato malware sofisticato che si nasconde e scarica altri payload pericolosi. La buona notizia? Puoi agire subito: esegui una scansione completa con Windows Defender o un altro antivirus affidabile e disinstalla eScan se sospetti un’infezione.[1]

Questo incidente evidenzia un rischio reale: anche i software di protezione possono diventare vettori di attacco. Non è un caso isolato, ma un supply chain attack, dove la fiducia negli aggiornamenti viene sfruttata. Per gli utenti comuni, il consiglio è semplice: aggiorna solo da fonti ufficiali verificate e usa tool multipli per la sicurezza.

Perché questo è un problema grave

Gli antivirus come eScan sono il primo baluardo contro le minacce digitali. Quando il loro sistema di update viene compromesso, l’intera catena di difesa crolla. In questo caso, il malware Titan’s Whale – un threat multi-stage – ha preso il controllo:

- Primo stadio: Sostituisce file trusted per bloccare futuri aggiornamenti e pulizie.

- Secondo stadio: Finge lo status di update per non destare sospetti.

- Terzo stadio: Scarica payload aggiuntivi per accesso persistente.[1]

Risultato? Il tuo PC diventa una porta aperta per furti di dati, ransomware o peggio. Milioni di utenti globali dipendono da questi update automatici, rendendo l’attacco devastante.[1]

Come proteggere il tuo PC ora

Non aspettare: segui questi passi rapidi per una soluzione immediata:

- Apri Impostazioni > Privacy e sicurezza > Sicurezza di Windows > Protezione da virus e minacce su Windows 11.[4]

- Seleziona Opzioni di scansione e avvia una Scansione completa o Quick Scan.[4]

- Se usi eScan, disinstallalo temporaneamente dal Pannello di controllo e scarica update manuali solo dopo verifica.[6]

- Installa un antivirus alternativo top-rated come Bitdefender o Norton, che eccellono nei test contro malware recenti.[2][3]

Questi tool hanno dimostrato tassi di rilevamento perfetti su 2000 campioni recenti, superando concorrenti.[3]

Lezioni apprese per utenti everyday

Incidenti come questo ci insegnano a non fidarci ciecamente degli update automatici. Diversifica le difese: combina antivirus con firewall smart, exploit protection e scansioni regolari. Evita download da link sospetti e mantieni il sistema operativo aggiornato. In un mondo dove gli attaccanti colpiscono le supply chain, la vigilanza è la chiave.[1]

Ora, per chi vuole approfondire, ecco i dettagli tecnici.

Approfondimento tecnico

Questo attacco rappresenta un supply chain compromise avanzato, mirato all’infrastruttura di update di eScan. I server, backbone per definizioni virus e patch, sono stati brecciati per distribuire Titan’s Whale, un malware multi-fase.[1]

Meccanismi di infezione

- Sostituzione file: In una finestra di 2 ore, un file trusted è stato sovrascritto. Questo ferma update legittimi e routine di cleanup, creando persistenza.[1]

- Occultamento: Il malware simula status update ‘completato’, eludendo monitoraggio utente e log.[1]

- Payload download: Contatta C2 server per caricare stage successivi, stabilendo rootkit-like access. Difficile da rilevare con scan superficiali.[1]

Tecnicamente, sfrutta trust elevation: gli update antivirus girano con privilegi elevati, bypassando UAC su Windows.[1]

Analisi malware

- Titan’s Whale: Multi-stage threat. Primo loader persiste profondamente, poi lateral movement e data exfil.[1]

- Rilevamento: Test indipendenti mostrano che tool come ESET rilevano 1974/2000 malware recenti, mentre altri come Kaspersky ne perdono di più.[3]

- Contromisure: Usa signature-based + behavior heuristics. Bitdefender offre real-time detection e smart firewall.[2]

Test comparativi antivirus 2026

Da benchmark recenti:

| Antivirus | Rilevamenti su 2000 malware | Punti di forza |

|---|---|---|

| ESET | 1974/2000 | Scansione eccellente, protezione real-time[3] |

| Norton | Alto | Flawless in tutti i test[3] |

| Bitdefender | Elevato | Zero-day e 4-week threats[2] |

| Avast | Buono | Blocco minacce[3] |

| Kaspersky | 1878/2000 | Debole in scan[3] |

Scegli basandoti su AV-TEST: priorita a exploit protection e anti-malware.[2]

Rimedi avanzati per eScan

- Update manuali: Su PC offline, scarica hotfix da proxy autenticati.[6]

- Proxy config: Aggiungi auth per ISA Proxy.[6]

- Linux/Mac: Usa eScan for Linux o Mac con update dedicati.[6]

Prevenzione supply chain

- SBOM (Software Bill of Materials): Verifica integrità update con hash.

- Code signing: Controlla certificati digitali.

- Zero-trust: Non fidarti mai di update automatici senza verifica.[1]

Per esperti: monitora log update per anomalie, come timestamp sospetti o traffico C2. Strumenti come Wireshark aiutano a tracciare payload.[1]

Questo incidente shock (febbraio 2026) ricorda: la sicurezza è multilayer. Aggiorna, scansiona, diversifica.[1][2][3][4][6]

(Conta parole: circa 1050)