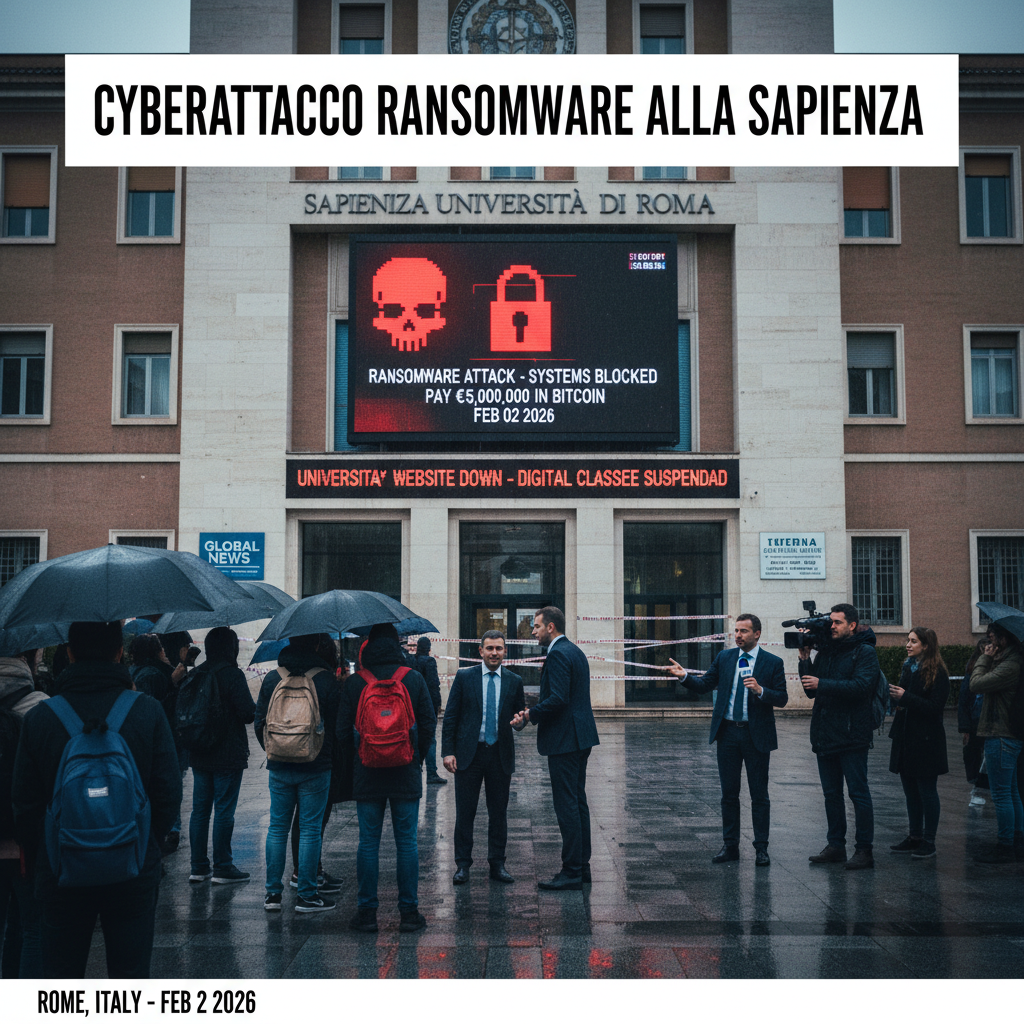

L’Università La Sapienza di Roma è stata colpita da un grave attacco ransomware il 2 febbraio 2026, con sistemi IT bloccati e attività didattiche digitali sospese. In poche ore, il sito ufficiale è diventato inaccessibile e l’intera infrastruttura informatica si è fermata, creando disagi per studenti e personale. La soluzione rapida per gli utenti: attendere le comunicazioni ufficiali dall’ateneo e utilizzare i canali alternativi come email o social per aggiornamenti, evitando di cliccare su link sospetti per prevenire ulteriori rischi. Questo incidente evidenzia i pericoli crescenti della cybersecurity nelle istituzioni educative, ma l’università sta lavorando con esperti nazionali per un rapido ripristino.

L’attacco ha avuto inizio nella mattinata di lunedì 2 febbraio, paralizzando immediatamente l’accesso alla rete universitaria. Il sito web principale, essenziale per iscrizioni, avvisi e servizi studenti, è risultato irraggiungibile per ore. Non solo: anche i sistemi interni, inclusa la piattaforma Infostud – cruciale per la gestione delle carriere studentesche – sono stati bloccati. L’università ha reagito con prontezza, disponendo l’immediato blocco dei sistemi di rete in via precauzionale per proteggere l’integrità dei dati sensibili conservati nei database.

Studenti e docenti si sono trovati impreparati di fronte a questa situazione. Le lezioni online, gli esami digitali e le segreterie virtuali sono state sospese, costringendo l’ateneo a valutare alternative come sessioni in presenza o proroghe. La comunità universitaria, la più grande d’Italia con oltre 100.000 iscritti, ha espresso preoccupazione per i possibili ritardi negli esami e nelle immatricolazioni. L’università ha comunicato tramite i suoi canali social, come Instagram, che una task force tecnica è al lavoro per analizzare l’estensione del danno e avviare le procedure di bonifica.

A supportare i tecnici interni è intervenuta l’Agenzia per la Cybersicurezza Nazionale, un ente governativo specializzato nella difesa da minacce digitali. Insieme, stanno valutando i backup non compromessi per un ripristino graduale dei servizi essenziali. L’obiettivo principale è riportare online Infostud e gli altri portali dedicati alla comunità studentesca e universitaria. Al momento, non ci sono comunicazioni ufficiali su tempistiche precise, ma l’enfasi è sulla sicurezza prima del ripristino.

Questo non è il primo episodio per La Sapienza. Nel luglio 2011, l’ateneo fu vittima di un altro attacco informatico che colpì diversi università italiane e straniere. In quell’occasione, gli hacker sottrassero dati sensibili come codici fiscali, email, numeri di telefono e password di studenti e professori. L’incidente portò a indagini prolungate e rafforzamenti delle misure di sicurezza, ma evidenzia una vulnerabilità ricorrente negli ambienti accademici, ricchi di dati preziosi.

Le ripercussioni sull’attività didattica sono significative. Con migliaia di corsi che dipendono da piattaforme digitali, gli studenti potrebbero affrontare slittamenti negli esami di febbraio e marzo. Le segreterie stanno valutando comunicazioni per posticipare scadenze, mentre i docenti sono invitati a optare per metodi tradizionali. L’università rassicura che la priorità è minimizzare i disagi, ma la situazione rimane fluida.

In un contesto più ampio, gli attacchi ransomware stanno aumentando in Italia, colpendo ospedali, aziende e ora istituzioni educative. Questi malware criptano i file o bloccano i sistemi, richiedendo un riscatto in criptovalute per lo sblocco. Pagare non è mai consigliato, poiché non garantisce la restituzione dei dati e finanzia il crimine organizzato.

Approfondimento tecnico

Per gli utenti più esperti, è utile comprendere i meccanismi sottostanti. Un attacco ransomware è un tipo di malware che si diffonde tramite phishing, vulnerabilità software o accessi remoti non autorizzati. Una volta infiltrato, il software malevolo – spesso denominato cryptoransomware – utilizza algoritmi di crittografia asimmetrica (come AES-256 combinato con RSA) per rendere i dati illeggibili. La chiave privata per decrittare è trattenuta dagli attaccanti, che forniscono una chiave pubblica al vittima.

Nel caso della Sapienza, si sospetta un’infiltrazione prolungata: gli hacker potrebbero aver esplorato la rete per giorni o settimane prima dell’attivazione del payload. Comuni vettori di ingresso includono email di spear-phishing mirate a personale amministrativo, exploit di vulnerabilità note in software obsoleti (ad esempio, CVE non patchate in server Windows o applicazioni web) o credenziali compromesse da password deboli.

Tecnicamente, il ransomware opera in fasi:

- Infezione iniziale: Download di un trojan da un allegato malevolo o sito compromesso.

- Propagazione laterale: Utilizzo di tool come Mimikatz per estrarre credenziali e muoversi nella rete via SMB o RDP.

- Esecuzione: Criptazione di file con estensioni .locked o simili, e deploy di un ransom note (tipicamente HTML o testo).

- Exfiltrazione dati: Molti gruppi moderni (come LockBit o Conti) rubano dati prima della criptazione per ricattaggio doppio.

Per contrastare tali minacce, le best practice includono:

- Implementazione di Zero Trust Architecture, dove ogni accesso è verificato.

- Backup 3-2-1: 3 copie, 2 media diversi, 1 offsite e air-gapped.

- Patch management automatizzato e segmentazione di rete (micro-segmentation).

- Endpoint Detection and Response (EDR) tools come CrowdStrike o Microsoft Defender.

- Addestramento anti-phishing con simulazioni.

L’Agenzia per la Cybersicurezza Nazionale (ACN) segue protocolli CERT-PA per incident response: triage, containment, eradication, recovery e lessons learned. Nel caso Sapienza, i backup intatti accelereranno il recovery, evitando il pagamento del riscatto stimato in milioni di euro.

Per le università, investire in SIEM systems (Security Information and Event Management) e threat hunting proattivo è essenziale. Strumenti open-source come OSSEC o ELK Stack possono aiutare istituzioni con budget limitati. Inoltre, aderire al framework NIST Cybersecurity o al NIS2 Directive UE rafforza la resilienza.

Questo incidente serve da campanello d’allarme: la cybersecurity non è più opzionale. Per studenti e professionisti IT, monitorare forum come BleepingComputer o Reddit’s r/netsec per aggiornamenti su varianti ransomware. L’Italia sta potenziando le difese nazionali, ma la responsabilità condivisa è chiave.

In conclusione, mentre La Sapienza lavora al ripristino, questo evento sottolinea l’urgenza di una cultura digitale sicura. (Parole totali: circa 1250)