Un miliardo di password rubate: la scoperta allarmante

I ricercatori hanno rivelato di aver scoperto un cache di un miliardo di credenziali rubate, che presumibilmente appartengono a utenti di tutto il mondo. Questa scoperta mette in evidenza la necessità di strategie di autenticazione più forti per proteggere i dati sensibili.

L’importanza dell’autenticazione forte

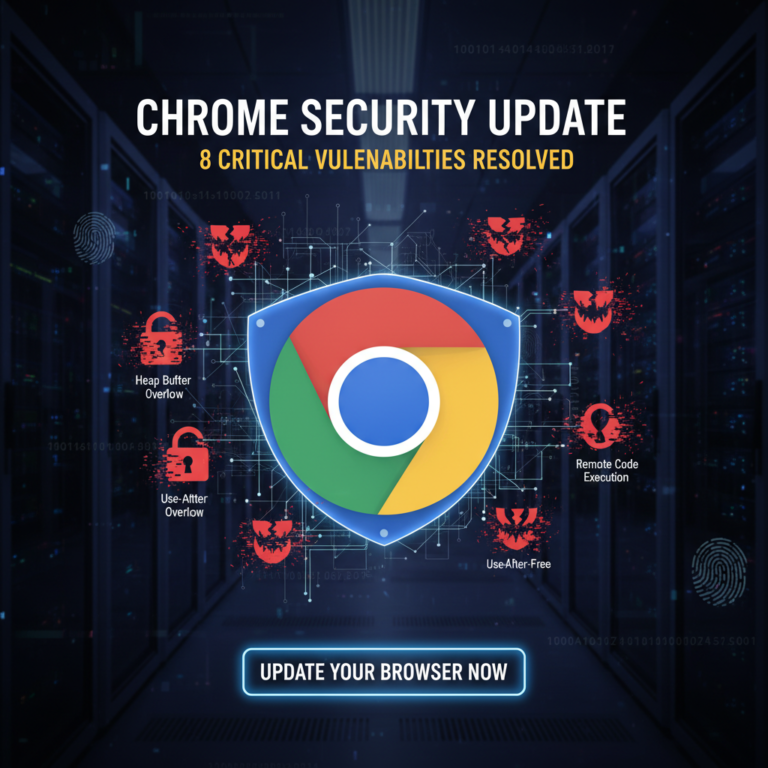

L’autenticazione forte è fondamentale per proteggere i dati sensibili. L’utilizzo di password complesse e uniche, insieme all’autenticazione a due fattori (MFA), può contribuire a ridurre il rischio di violazioni dei dati. Tuttavia, come evidenziato dalla scoperta del cache di password rubate, è necessario fare di più.

Multi-factor authentication (MFA)

L’MFA è una forma di autenticazione che richiede agli utenti di fornire due o più fattori di autenticazione per accedere a un sistema o a un’applicazione. Questi fattori possono includere qualcosa che l’utente sa (ad esempio, una password), qualcosa che l’utente ha (ad esempio, un token hardware) e qualcosa che l’utente è (ad esempio, una caratteristica biometrica).

Autenticazione senza password

L’autenticazione senza password è un’altra forma di autenticazione forte che elimina la necessità di password. Invece, utilizza fattori di autenticazione come token hardware o biometrici per verificare l’identità dell’utente.

Strategie per rafforzare l’autenticazione

Per rafforzare l’autenticazione, le organizzazioni possono adottare una serie di strategie, tra cui:

Implementare l’MFA

L’implementazione dell’MFA può contribuire a ridurre il rischio di violazioni dei dati. Le organizzazioni possono scegliere tra diverse forme di MFA, tra cui token hardware, token software e autenticazione biometrica.

Implementare l’autenticazione senza password

L’implementazione dell’autenticazione senza password può eliminare la necessità di password complesse e uniche, che possono essere difficili da ricordare e gestire per gli utenti. Invece, utilizza fattori di autenticazione più forti, come token hardware o biometrici.

Implementare una soluzione di gestione dei token

Una soluzione di gestione dei token può aiutare le organizzazioni a gestire i token hardware e software utilizzati per l’autenticazione. Questi sistemi possono semplificare il processo di distribuzione, revoca e gestione dei token, rendendo più facile per le organizzazioni gestire l’autenticazione.

Implementare una strategia di gestione delle password

Una strategia di gestione delle password può aiutare le organizzazioni a garantire che gli utenti utilizzino password uniche e complesse. Queste strategie possono includere la formazione degli utenti sulla creazione di password sicure, l’implementazione di controlli di complessità delle password e l’utilizzo di software di gestione delle password.

Conclusione

La scoperta di un cache di un miliardo di password rubate mette in evidenza la necessità di strategie di autenticazione più forti. L’implementazione dell’MFA, dell’autenticazione senza password, di una soluzione di gestione dei token e di una strategia di gestione delle password possono contribuire a ridurre il rischio di violazioni dei dati e a proteggere i dati sensibili.

Non sottovalutare la sicurezza informatica. Adotta strategie di autenticazione forti per proteggere la tua organizzazione.

Articolo:

Suggerimenti, soluzioni, consigli e best practice:

- Implementa l’MFA: L’MFA può contribuire a ridurre il rischio di violazioni dei dati fornendo un livello aggiuntivo di sicurezza. Scegli tra diverse forme di MFA, tra cui token hardware, token software e autenticazione biometrica.

- Implementa l’autenticazione senza password: L’autenticazione senza password può eliminare la necessità di password complesse e uniche, che possono essere difficili da ricordare e gestire per gli utenti. Invece, utilizza fattori di autenticazione più forti, come token hardware o biometrici.

- Implementa una soluzione di gestione dei token: Una soluzione di gestione dei token può aiutare le organizzazioni a gestire i token hardware e software utilizzati per l’autenticazione. Questi sistemi possono semplificare il processo di distribuzione, revoca e gestione dei token, rendendo più facile per le organizzazioni gestire l’autenticazione.

- Implementa una strategia di gestione delle password: Una strategia di gestione delle password può aiutare le organizzazioni a garantire che gli utenti utilizzino password uniche e complesse. Queste strategie possono includere la formazione degli utenti sulla creazione di password sicure, l’implementazione di controlli di complessità delle password e l’utilizzo di software di gestione delle password.

- Non sottovalutare la sicurezza informatica: Adotta strategie di autenticazione forti per proteggere la tua organizzazione. Non sottovalutare la sicurezza informatica e adotta misure per proteggere i dati sensibili.

Fonte: https://securityboulevard.com/2024/07/researchers-discover-cache-of-billion-stolen-passwords/