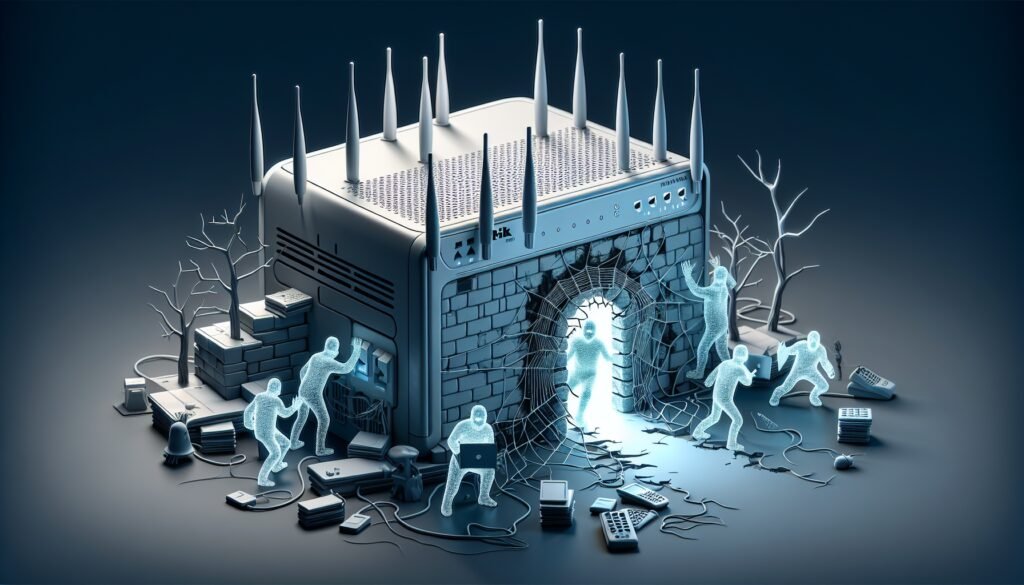

La vulnerabilità RCE (Remote Code Execution) è una delle più pericolose per i sistemi informatici, poiché permette agli attaccanti di eseguire codice arbitrario sul sistema target. In questo caso, la vulnerabilità si verifica nel router D-Link, che è utilizzato da milioni di persone in tutto il mondo. La vulnerabilità è stata scoperta da ricercatori di sicurezza e pubblicata su vari siti web, tra cui GBHackers.

Come Funziona la Vulnerabilità

La vulnerabilità RCE in router D-Link si verifica a causa di una verifica di autenticazione povera per la pagina di amministrazione del router. Gli attaccanti possono sfruttare questa debolezza inviando richieste di ping arbitrarie al dispositivo, permettendo loro di accedere alla pagina di amministrazione senza autenticazione. Questo permette agli attaccanti di eseguire codice arbitrario sul sistema, compromettendo la sicurezza del router e della rete.

Come Proteggersi

Per proteggersi da questa vulnerabilità, è necessario aggiornare il firmware del router a una versione più recente e sicura. Inoltre, è consigliabile utilizzare una password forte e univoca per l’accesso alla pagina di amministrazione del router. Inoltre, è importante monitorare regolarmente i log del router per identificare eventuali attacchi.

Esempi di Vulnerabilità RCE

Ecco alcuni esempi di vulnerabilità RCE in router D-Link:

- D-Link DIR-865L: Questo modello di router è stato scoperto avere sei nuove vulnerabilità che permettono agli attaccanti di eseguire codice arbitrario sul sistema. Le vulnerabilità sono state scoperte da ricercatori di Palo Alto Networks e pubblicate su GBHackers.

- D-Link DAP-2310: Questo modello di router ha una vulnerabilità RCE che permette agli attaccanti di accedere alla pagina di amministrazione senza autenticazione. La vulnerabilità è stata scoperta da ricercatori di sicurezza e pubblicata su vari siti web, tra cui GBHackers.

La vulnerabilità RCE in router D-Link è una minaccia seria per la sicurezza delle reti e dei dati. È essenziale aggiornare il firmware del router e utilizzare password forti per proteggere la pagina di amministrazione. Inoltre, è importante monitorare regolarmente i log del router per identificare eventuali attacchi. Gli utenti di router D-Link devono essere consapevoli di questa vulnerabilità e prendere le misure necessarie per proteggere la loro rete.

Suggerimenti e Consigli

- Aggiorna il Firmware: Assicurati di aggiornare il firmware del router a una versione più recente e sicura.

- Utilizza Password Forti: Utilizza password forti e uniche per l’accesso alla pagina di amministrazione del router.

- Monitora i Log: Monitora regolarmente i log del router per identificare eventuali attacchi.

- Utilizza Software di Sicurezza: Utilizza software di sicurezza per proteggere il router e la rete da attacchi.

- Segnala Vulnerabilità: Se scopri una vulnerabilità, segnala immediatamente il problema al produttore del router e ai servizi di sicurezza.

Fonte: https://gbhackers.com/rce-vulnerability-in-d-link-wap/