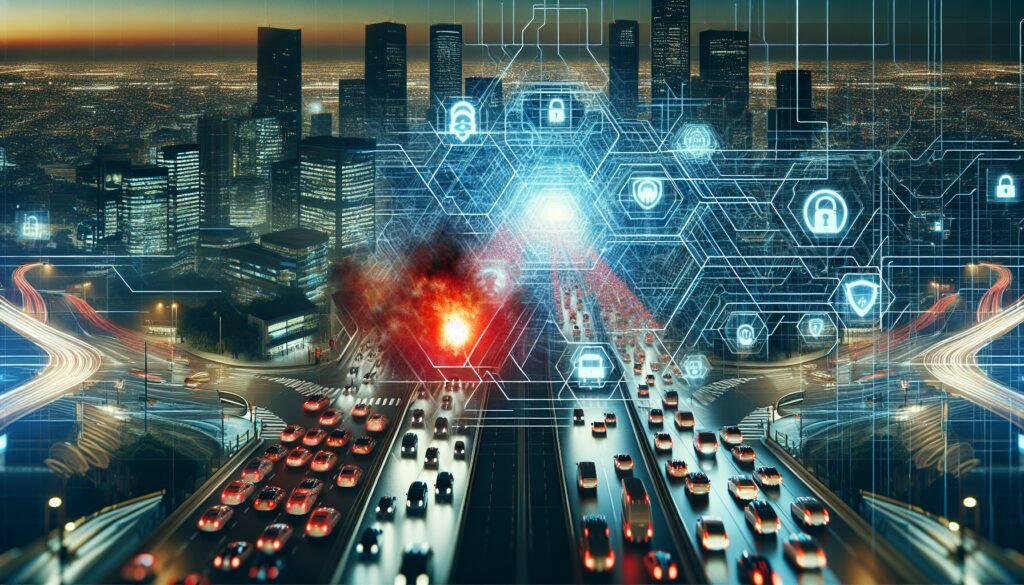

Negli Stati Uniti un singolo veicolo malevolo può bloccare gli incroci con semafori intelligenti

La ricerca condotta dall’Università del Michigan ha dimostrato che un singolo veicolo malevolo può ingannare i sistemi di controllo del traffico intelligenti negli Stati Uniti, causando rallentamenti e blocchi alle intersezioni stradali.

Sistemi di controllo del traffico intelligenti

I sistemi di controllo del traffico intelligenti sono stati progettati per migliorare l’efficienza del traffico e ridurre i tempi di attesa alle intersezioni stradali. Questi sistemi utilizzano la tecnologia Connected Vehicle (CV), che include una vasta gamma di standard e protocolli.

La tecnologia Connected Vehicle include due standard principali: vehicle-to-vehicle (V2V) e vehicle-to-infrastructure (V2I). La tecnologia V2V permette ai veicoli di comunicare tra loro, condividendo informazioni sulla traiettoria, la direzione, la velocità e altre impostazioni. Questo permette ai veicoli di evitare intersezioni di traiettorie e di rilevare situazioni in cui un veicolo si ferma improvvisamente, consentendo ai veicoli vicini di evitare collisioni imminenti.

La tecnologia V2I permette ai veicoli di condividere informazioni sulla loro posizione e movimento con l’infrastruttura stradale, come giunzioni autostradali e intersezioni stradali. Questa tecnologia è stata utilizzata per creare il sistema Intelligent Traffic Signal System (I-SIG) del Dipartimento dei Trasporti degli Stati Uniti (DOT).

Flaws found in the US DOT’s I-SIG system

Il sistema I-SIG del DOT è stato implementato in diverse città degli Stati Uniti, tra cui New York, Tampa (Florida), Cheyenne (Wyoming), Tempe (Arizona) e Palo Alto (California). Tuttavia, la ricerca dell’Università del Michigan ha dimostrato che il sistema I-SIG in sua configurazione predefinita è vulnerabile agli attacchi di spoofing dei dati.

Gli attacchi di spoofing dei dati sono possibili a causa di una vulnerabilità nel sistema di controllo dell’algoritmo del segnale, che gli esperti chiamano “l’ultimo vantaggio del veicolo”. Questo significa che il veicolo più recente che arriva all’intersezione può determinare l’output dell’algoritmo del sistema di controllo del traffico.

Il sistema I-SIG non include protezioni contro gli attacchi di spoofing dei dati, il che significa che un veicolo può inviare ripetutamente messaggi a un’intersezione, fingendo di essere il veicolo più recente che è arrivato all’intersezione.

Attacco alla rete I-SIG

Gli esperti dell’Università del Michigan hanno dimostrato che un attaccante può utilizzare questa vulnerabilità per ingannare un sistema di controllo del traffico, facendogli credere che ci siano veicoli che arrivano da tutte le direzioni sulla corsia di sinistra. Il sistema reagisce alterando i semafori e prolungando i tempi di attesa dei semafori rossi per accogliere i veicoli non esistenti, causando ritardi in tutta l’intersezione.

“I dati spacciati da un singolo veicolo attaccante sono in grado di aumentare il ritardo totale fino al 68,1%, che completamente inverte il beneficio dell’utilizzo del sistema I-SIG (26,6% di riduzione) e causa la mobilità per essere anche il 23,4% peggiore di quella senza l’utilizzo del sistema I-SIG”, affermano gli esperti.

Secondo i modelli di traffico simulati, un quinto di tutti i veicoli che entrano in un’intersezione ha impiegato sette minuti per attraversare la giunzione del traffico che avrebbe normalmente richiesto solo mezzo minuto.

“Basandoci sulla nostra analisi, anche se il sistema I-SIG ha dimostrato un’alta efficacia nel ridurre il ritardo del traffico in ambienti benigni, il design dell’algoritmo corrente e le scelte di configurazione sono altamente vulnerabili allo spoofing dei dati, e anche i dati da un singolo veicolo attaccante sono in grado di manipolare il controllo del traffico in modo significativo, causando congestione massiccia”, affermano gli esperti.

Flaws non sono un veicolo adatto per l’attacco

Non è chiaro come un attaccante possa sfruttare le vulnerabilità scoperte dall’Università del Michigan, poiché ci vorrebbero migliaia di veicoli malevoli diffusi in una città per un lungo periodo di tempo per causare danni economici reali al settore degli affari locali.

Un attacco più realistico potrebbe essere quello di creare un virus che si diffonde da veicolo a veicolo, bloccando le intersezioni in tutto il paese senza la necessità di veicoli malevoli dedicati in ogni giunzione del traffico. Tuttavia, se un attaccante fosse in grado di infettare massicciamente i veicoli con malware, i proprietari dei veicoli dovrebbero preoccuparsi di conseguenze più gravi rispetto ai tempi di attesa più lunghi ai semafori.

Nonostante ciò, la ricerca dimostra che, nonostante alcuni paesi stiano distribuendo sistemi di controllo del traffico intelligenti in città, questi sistemi non sono adeguatamente sicuri quattro anni dopo che i ricercatori di IOActive hanno individuato problemi con tali tecnologie.

Per maggiori informazioni, consultare il documento di ricerca intitolato “Exposing Congestion Attack on Emerging Connected Vehicle based Traffic Signal Control”, presentato alla fine di febbraio al NDSS Symposium di San Diego, in California.

Suggerimenti, soluzioni, consigli e best practice

Per proteggere i sistemi di controllo del traffico intelligenti dalle vulnerabilità di spoofing dei dati, è importante adottare le seguenti misure:

- Implementare protezioni contro gli attacchi di spoofing dei dati, come la verifica dell’integrità dei messaggi e l’autenticazione dei veicoli.

- Monitorare attivamente il traffico dei dati per rilevare attività sospette e anomalie.

- Configurare i sistemi di controllo del traffico in modo da limitare l’impatto degli attacchi di spoofing dei dati, ad esempio limitando la frequenza dei messaggi o la durata degli attacchi.

- Aggiornare regolarmente i sistemi di controllo del traffico per correggere le vulnerabilità e migliorare la sicurezza.

- Collaborare con esperti di sicurezza e ricercatori per identificare e mitigare le vulnerabilità dei sistemi di controllo del traffico.

Seguendo queste best practice, è possibile ridurre il rischio di attacchi di spoofing dei dati e garantire la sicurezza dei sistemi di controllo del traffico intelligenti.