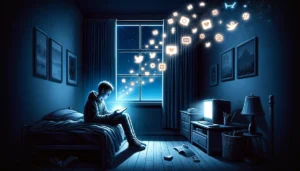

L’impatto dei social media su bambini e adolescenti: una crisi di salute mentale

Esplorazione degli effetti negativi dei social media sulla salute mentale dei giovani, con consigli per genitori ed educatori I social media sono diventati parte integrante della vita quotidiana per bambini e adolescenti. Sebbene possano offrire opportunità di connessione, educazione e intrattenimento, l’uso dei social media è stato anche collegato a una serie di problemi di […]

L’impatto dei social media su bambini e adolescenti: una crisi di salute mentale Leggi tutto »