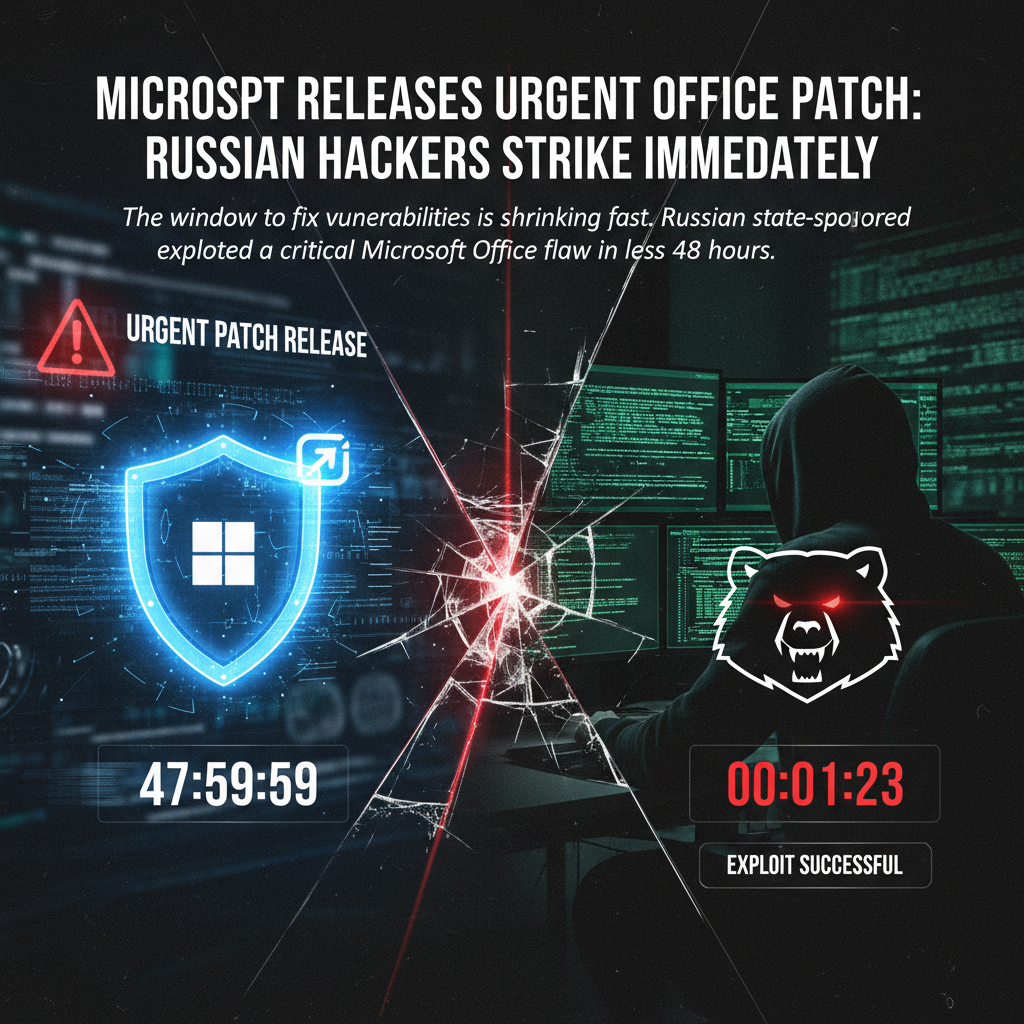

Aggiorna immediatamente Microsoft Office per proteggerti da attacchi hacker. Hacker legati allo stato russo hanno sfruttato una vulnerabilità critica appena patchata, colpendo organizzazioni diplomatiche, marittime e di trasporto in vari paesi. La soluzione rapida: verifica e installa gli ultimi aggiornamenti di sicurezza di Microsoft oggi stesso.

Questa minaccia dimostra quanto sia cruciale agire con velocità contro le nuove vulnerabilità. I ricercatori hanno rilevato un attacco mirato che ha compromesso dispositivi sensibili in oltre nove nazioni, principalmente in Europa orientale. L’operazione è stata rapida, stealth e precisa, progettata per eludere i sistemi di protezione.

Il gruppo di minaccia, noto con vari alias come APT28, Fancy Bear o Forest Blizzard, ha reverse-engineerizzato la patch Microsoft rilasciata a fine gennaio. In meno di due giorni, hanno sviluppato un exploit avanzato che ha installato backdoor mai viste prima. Queste backdoor operano in memoria, crittografate, rendendole quasi invisibili agli antivirus tradizionali.

L’infezione è partita da email di spear phishing inviate da account governativi compromessi, familiari ai destinatari. I canali di comando e controllo usavano servizi cloud legittimi, spesso consentiti nelle reti sensibili. Questo ha permesso agli attaccanti di nascondersi “in bella vista”, sfruttando flussi email e HTTPS fidati.

La campagna è durata solo 72 ore, iniziando il 28 gennaio. Sono state inviate almeno 29 email lure distinte a organizzazioni in Polonia, Slovenia, Turchia, Grecia, Emirati Arabi Uniti, Ucraina, Romania e Bolivia. I target principali: ministeri della difesa (40%), operatori di trasporti e logistica (35%) e enti diplomatici (25%).

Gli esperti sottolineano come questi attori statali riducano drasticamente il tempo tra patch e exploit. La catena di infezione modulare – dal phishing iniziale alla backdoor in memoria e impianti secondari – è stata ottimizzata per l’invisibilità.

Per gli utenti comuni, il messaggio è chiaro: mantieni Office aggiornato automaticamente tramite Microsoft Update. Disabilita la Protected View solo per file fidati e usa email con cautela, specialmente da fonti governative.

Approfondimento tecnico

Questa sezione esplora i dettagli tecnici dell’attacco per esperti IT e amministratori di sistema.

La vulnerabilità, identificata come CVE-2026-21509, è una falla critica di Remote Code Execution (RCE) in Microsoft Office. Consente l’esecuzione di codice arbitrario aprendo file malevoli, bypassando la Protected View che normalmente isola i documenti non fidati.

Fasi dell’attacco:

- Fase 1: Reverse engineering. Il gruppo ha analizzato la patch unscheduled di Microsoft, identificando il fix per CVE-2026-21509.

- Fase 2: Sviluppo exploit. Creato un exploit zero-click che forza l’apertura in modalità editing, eseguendo payload crittografati.

- Fase 3: Deploy backdoor. Due varianti di backdoor inédite: una primaria in memoria (fileless), l’altra secondaria per persistenza. Usano tecniche di offuscamento per evadere EDR (Endpoint Detection and Response).

- C2 (Command and Control): Canali su cloud provider legit come AWS o Azure, mimetizzati in traffico HTTPS normale. Whitelist comuni in reti enterprise facilitano l’accesso.

Mitigazioni avanzate:

- Applica tutti i patch cumulativi per Office 2016/2019/365. Per Office 2016, potrebbero servire più KB (es. KB5002537, KB5002543).

- Configura Mark of the Web (MotW) e blocca oggetti ActiveX in documenti Office.

- Implementa AppLocker o WDAC (Windows Defender Application Control) per restringere esecuzioni.

- Monitora con SIEM per anomalie: traffico C2 su porte 443, processi sospetti come outlook.exe con child process insoliti.

- Usa YARA rules personalizzate per rilevare payload simili: cerca stringhe offuscate o pattern di decriptazione in memoria.

Impatto settoriale:

- Difesa: 40% target, rischio di leak intelligence.

- Trasporti: 35%, potenziale disruption logistica.

- Diplomazia: 25%, compromissione comunicazioni sensibili.

Evoluzione threat: Gruppi come APT28 sono noti per operazioni sponsorizzate da stato-nazione russo. Precedenti attacchi includono interferenze elettorali e spionaggio NATO. La velocità (48 ore) indica chain di sviluppo exploit automatizzata, possibile con tool come Cobalt Strike modificati.

Raccomandazioni proactive:

- Testa patch in ambiente staging prima del deploy.

- Adotta Zero Trust Architecture: verifica sempre, assume breach.

- Integra threat intel da feed come Trellix o simili per indicatori IoC (IP C2, hash payload).

Statistiche campagna:

| Paese | % Target | Settore Principale |

|---|---|---|

| Polonia | Alto | Difesa |

| Ucraina | Alto | Diplomazia |

| Turchia | Medio | Trasporti |

| Grecia | Medio | Difesa |

| UAE | Basso | Logistica |

| Romania | Basso | Trasporti |

| Slovenia | Basso | Diplomazia |

| Bolivia | Basso | Trasporti |

Questa analisi evidenzia la necessità di patching tempestivo. Con minacce statali, il tempo di reazione è critico: da patch a exploit, solo 48 ore. Organizzazioni sensibili devono prioritarizzare automazione aggiornamenti e monitoraggio continuo.

Per ulteriori dettagli tecnici, consulta advisories Microsoft su CVE-2026-21509. Mantieni i sistemi aggiornati per ridurre la superficie di attacco.