Cos’è il Clone Phishing e Come Funziona

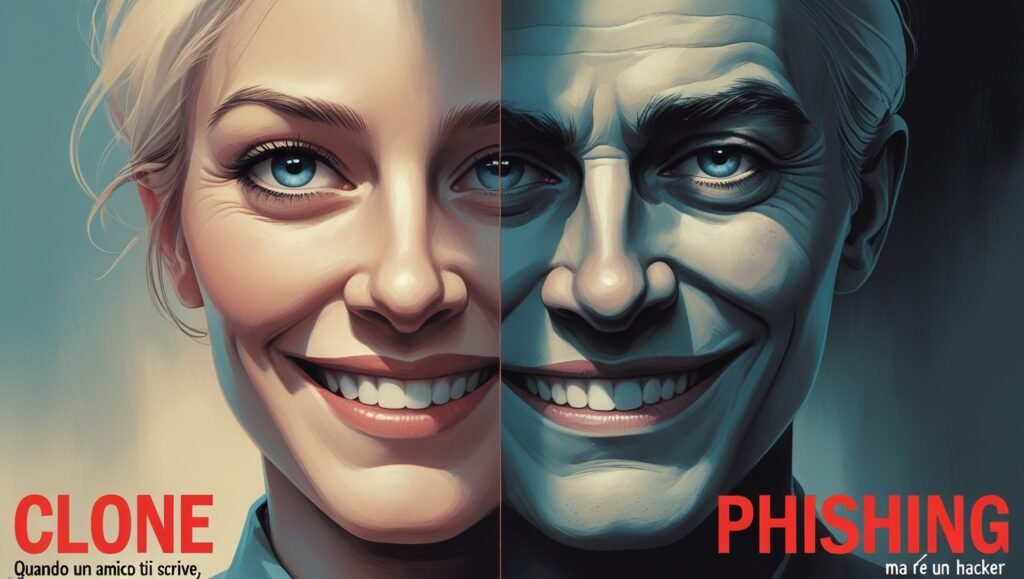

Il clone phishing è una tecnica di attacco informatico particolarmente insidiosa che sfrutta la fiducia delle vittime verso persone conosciute per rubare informazioni sensibili. In questo tipo di attacco, i criminali informatici “clonano” l’identità digitale di una persona nota alla vittima, come un amico, un collega o un familiare, per inviare messaggi malevoli che appaiono legittimi.

Caratteristiche principali del clone phishing:

- Replica di messaggi autentici

- Utilizzo di indirizzi email simili a quelli originali

- Contenuti personalizzati basati su informazioni reali

- Sfruttamento della fiducia verso il mittente apparente

Il clone phishing si distingue da altre forme di phishing per la sua capacità di ingannare anche utenti esperti, poiché sfrutta relazioni e contesti reali per apparire credibile.

Come Riconoscere un Attacco di Clone Phishing

Identificare un tentativo di clone phishing può essere difficile, ma ci sono alcuni segnali d’allarme da tenere d’occhio:

- Richieste insolite o urgenti: Se un “amico” ti chiede improvvisamente informazioni sensibili o di effettuare azioni finanziarie, sii cauto.

- Piccole differenze nell’indirizzo email: Controlla attentamente l’indirizzo del mittente. Spesso i truffatori usano indirizzi molto simili ma con piccole variazioni.

- Tono o stile di scrittura diverso dal solito: Se il messaggio sembra scritto in modo insolito per quella persona, potrebbe essere un segnale d’allarme.

- Link o allegati sospetti: Fai attenzione a link che portano a siti non sicuri o allegati non richiesti.

- Pressione per agire rapidamente: I truffatori spesso cercano di creare un senso di urgenza per spingere la vittima ad agire senza riflettere.

Tecniche Utilizzate dai Criminali nel Clone Phishing

I cybercriminali impiegano diverse strategie per rendere i loro attacchi di clone phishing più convincenti:

- Social engineering: Raccolgono informazioni dalle reti sociali e altre fonti pubbliche per personalizzare i messaggi.

- Spoofing dell’indirizzo email: Utilizzano tecniche per far apparire l’email come se provenisse dall’indirizzo legittimo dell’amico o del conoscente.

- Replica di conversazioni precedenti: Possono inserire parti di conversazioni reali per aumentare la credibilità del messaggio.

- Utilizzo di loghi e formattazione ufficiale: Replicano l’aspetto di comunicazioni legittime di aziende o istituzioni.

- Sfruttamento di eventi attuali: Utilizzano notizie o eventi recenti per creare contesti plausibili per le loro richieste.

Come Proteggersi dal Clone Phishing

Per difendersi efficacemente dagli attacchi di clone phishing, è fondamentale adottare una serie di precauzioni e buone pratiche:

- Verifica sempre l’identità del mittente: In caso di richieste insolite, contatta direttamente la persona attraverso un canale alternativo e sicuro.

- Utilizza l’autenticazione a due fattori: Questo rende molto più difficile per i criminali accedere ai tuoi account, anche se ottengono le tue credenziali.

- Mantieni aggiornati i software di sicurezza: Antivirus e filtri anti-spam possono aiutare a identificare e bloccare molti tentativi di phishing.

- Fai attenzione ai link: Prima di cliccare, passa il mouse sopra il link per vedere l’URL reale. Se sembra sospetto, non cliccare.

- Non condividere informazioni sensibili via email: Le aziende legittime non chiedono mai dati sensibili o finanziari via email.

- Educa te stesso e gli altri: Mantieniti informato sulle ultime tecniche di phishing e condividi queste informazioni con amici e familiari.

Cosa Fare se Sei Vittima di Clone Phishing

Se sospetti di essere caduto vittima di un attacco di clone phishing, agisci rapidamente:

- Cambia immediatamente le password: Modifica le credenziali di tutti gli account potenzialmente compromessi.

- Contatta la tua banca: Se hai fornito informazioni finanziarie, avvisa immediatamente la tua banca o l’istituto di credito.

- Segnala l’attacco: Informa le autorità competenti e il tuo provider di posta elettronica dell’attacco subito.

- Monitora i tuoi account: Controlla regolarmente le tue attività finanziarie e online per individuare eventuali azioni sospette.

- Esegui una scansione del dispositivo: Utilizza un software antivirus aggiornato per verificare che il tuo dispositivo non sia stato infettato.

L’Importanza della Formazione e della Consapevolezza

La migliore difesa contro il clone phishing è la consapevolezza. Le organizzazioni dovrebbero investire in programmi di formazione sulla sicurezza informatica per i propri dipendenti, mentre gli individui dovrebbero mantenersi aggiornati sulle ultime minacce.

Consigli per una formazione efficace:

- Organizza simulazioni di attacchi phishing per testare la prontezza dei dipendenti

- Fornisci esempi concreti di tentativi di phishing reali

- Aggiorna regolarmente i materiali formativi per includere le nuove tecniche di attacco

- Incoraggia una cultura della sicurezza in cui le persone si sentano a loro agio nel segnalare attività sospette

Il clone phishing rappresenta una minaccia seria e in continua evoluzione nel panorama della sicurezza informatica. La sua efficacia si basa sulla manipolazione delle relazioni di fiducia, rendendo fondamentale un approccio cauto e consapevole alle comunicazioni digitali, anche quando sembrano provenire da fonti fidate.

Ricorda sempre: se qualcosa sembra troppo bello per essere vero o se una richiesta sembra insolita, anche se proviene apparentemente da un amico, prenditi il tempo di verificare. La tua sicurezza digitale dipende dalla tua vigilanza e dalla tua capacità di riconoscere e reagire ai segnali d’allarme.

Mantenendoti informato, adottando buone pratiche di sicurezza e coltivando un sano scetticismo verso le comunicazioni digitali, puoi ridurre significativamente il rischio di cadere vittima di attacchi di clone phishing e proteggere te stesso e i tuoi dati sensibili.