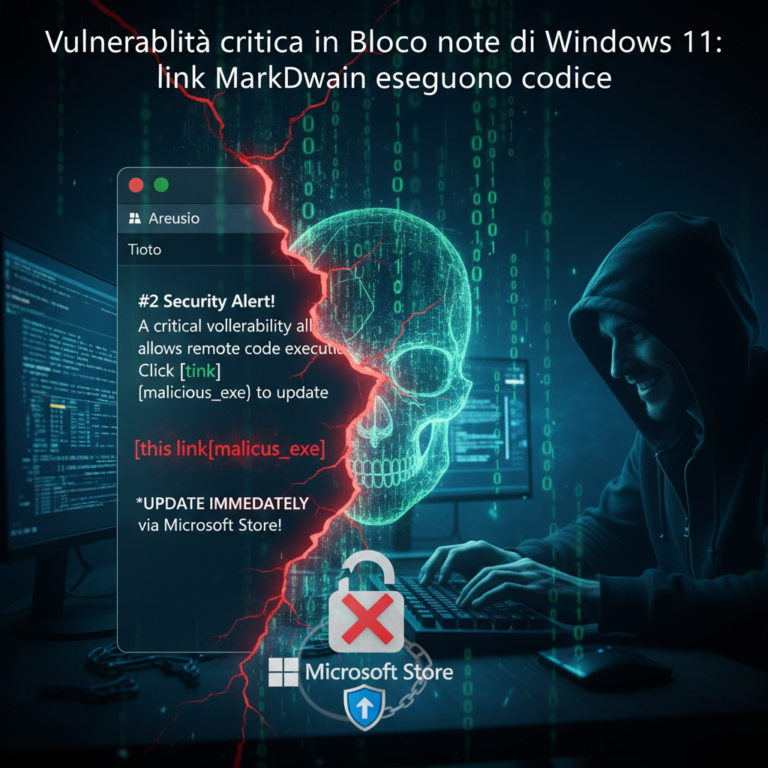

Una vulnerabilità critica che mette in pericolo le informazioni personali

Una recente scoperta di una vulnerabilità critica nel sistema di gestione degli account utente permette a un attaccante di sovrascrivere qualsiasi account utente, mettendo in pericolo le informazioni personali e le credenziali degli utenti. Questo problema è stato rilevato da un team di ricerca e sviluppo e ha portato a una rapida risposta da parte delle aziende coinvolte.

Come funziona la vulnerabilità

La vulnerabilità si verifica quando il sistema di gestione degli account utente non verifica correttamente le autorizzazioni degli utenti. In particolare, il sistema non controlla se un utente ha il permesso di modificare un account diverso dal proprio. Questo buco di sicurezza permette a un attaccante di sovrascrivere qualsiasi account utente, inclusi amministratori e utenti con privilegi elevati.

Conseguenze

La vulnerabilità può avere gravi conseguenze, tra cui:

- Accesso non autorizzato: Un attaccante può accedere a qualsiasi account utente, inclusi quelli di amministratori e utenti con privilegi elevati.

- Modifica non autorizzata: Un attaccante può modificare qualsiasi informazione personale e credenziale degli utenti, mettendo in pericolo la sicurezza delle loro identità.

- Danni economici: Le aziende coinvolte possono subire danni economici a causa della perdita di dati e della necessità di ripristinare le loro infrastrutture.

Come proteggere i tuoi account

Per proteggere i tuoi account da questa vulnerabilità, segui questi consigli:

- Aggiorna il software: Assicurati di avere sempre il software aggiornato, in modo che le patch di sicurezza siano applicate.

- Usa password sicure: Utilizza password complesse e uniche per ogni account utente.

- Abilita la due-factor authentication: Abilita la due-factor authentication per ogni account utente, in modo da aumentare la sicurezza.

- Monitora i log: Monitora regolarmente i log per rilevare eventuali attacchi o tentativi di accesso non autorizzato.

- Educa gli utenti: Educa gli utenti sulle buone pratiche di sicurezza, come l’uso di password sicure e l’importanza della due-factor authentication.

Conclusioni

La scoperta di questa vulnerabilità critica sottolinea l’importanza della sicurezza informatica e della necessità di mantenere i sistemi aggiornati e protetti. Gli utenti devono essere consapevoli delle minacce e seguire le best practice per proteggere le loro informazioni personali. Le aziende coinvolte devono agire rapidamente per risolvere questo problema e proteggere i loro utenti.