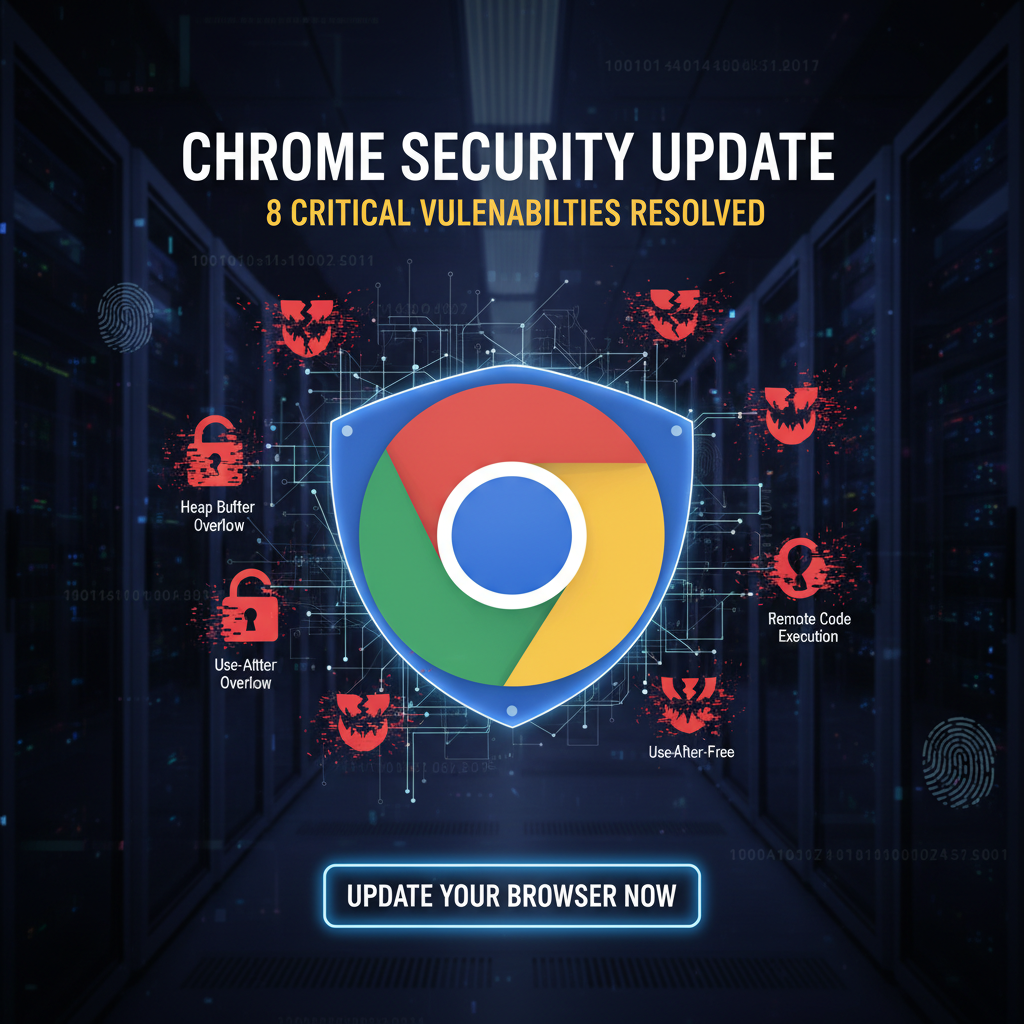

Google ha rilasciato un aggiornamento essenziale per il browser Chrome, correggendo otto vulnerabilità ad alta severità che potrebbero consentire l’esecuzione remota di codice malevolo.

Per proteggere il tuo computer da potenziali attacchi, aggiorna immediatamente Chrome andando su Menu > Aiuto > Informazioni su Google Chrome. Il browser controllerà automaticamente le versioni più recenti, le scaricherà e ti inviterà a riavviare per applicare le correzioni. Questa è la soluzione più rapida e efficace per tutti gli utenti.

Le versioni stabili distribuite sono 146.0.7680.164 e 146.0.7680.165 per Windows e macOS, mentre per Linux arriverà 146.0.7680.164 nelle prossime settimane. Ignorare questo update espone il sistema a rischi significativi, poiché queste falle sono comuni prede per i cybercriminali che mirano a compromettere i dispositivi tramite pagine web malevole.

Perché questo aggiornamento è cruciale

Chrome è il browser più utilizzato al mondo, e proprio per questo rappresenta un obiettivo primario per gli attaccanti. Le vulnerabilità corrette in questa release riguardano principalmente errori di gestione della memoria, che possono essere sfruttati per causare crash del browser o, peggio, per eseguire codice non autorizzato sul tuo dispositivo. Immagina di visitare un sito innocuo che in realtà nasconde un exploit: in pochi istanti, i malintenzionati potrebbero prendere il controllo del tuo sistema.

Questi problemi sono stati identificati e segnalati da ricercatori di sicurezza, alcuni dei quali hanno ricevuto ricompense per le loro scoperte. L’aggiornamento non solo chiude queste brecce, ma rafforza anche le difese generali del browser contro minacce emergenti. Per gli utenti privati, aziendali o su dispositivi condivisi, applicare la patch è una priorità assoluta.

Dettagli sulle minacce corrette

Tra le correzioni più urgenti ci sono vulnerabilità di tipo heap buffer overflow in componenti chiave come WebAudio e WebGL. Queste falle si verificano quando il programma tenta di scrivere più dati di quanti una zona di memoria possa contenerne, sovrascrivendo aree adiacenti e permettendo agli attaccanti di manipolare l’esecuzione del codice.

Altre issues critiche includono use-after-free, dove il browser accede a puntatori di memoria già liberati, aprendo la porta a iniezioni di codice malevolo. Queste colpiscono elementi come Dawn, WebGPU e FedCM, interfacce usate per la grafica interattiva e che interagiscono direttamente con l’hardware del dispositivo.

Non mancano fix per out-of-bounds read in CSS e WebAudio, che consentono la lettura di zone di memoria protette, esponendo dati sensibili e facilitando bypass di meccanismi di sicurezza. Infine, un integer overflow nel componente Fonts è stato risolto, prevenendo ulteriori exploit.

Google adotta una strategia di mitigazione standard: i dettagli tecnici specifici e proof-of-concept sono mantenuti riservati per evitare che i threat actor sviluppino exploit prima che la maggior parte degli utenti si aggiorni. Questa blackout informativo dura finché le correzioni non sono diffuse ampiamente, specialmente se coinvolgono librerie di terze parti.

Come verificare e applicare l’update

Per controllare la tua versione:

- Apri Chrome.

- Clicca sui tre puntini in alto a destra.

- Seleziona Aiuto > Informazioni su Google Chrome.

- Il browser scaricherà e installerà l’update se disponibile.

- Riavvia per attivare le protezioni.

Se usi browser basati su Chromium, verifica gli aggiornamenti dal rispettivo fornitore. Per le organizzazioni, prioritizza workstation amministrative e sistemi condivisi.

Questa release non è un semplice maintenance update: affronta otto minacce ad alta severità che potrebbero avere conseguenze devastanti, come furti di dati o installazioni di malware persistente. Mantenersi aggiornati è la prima linea di difesa nel panorama cyber attuale, dove le zero-day e le catene di exploit sono all’ordine del giorno.

Approfondimento tecnico

Per utenti tecnici e sviluppatori, ecco un’analisi dettagliata delle vulnerabilità patchate, con focus sui meccanismi di exploit e implicazioni di sicurezza.

Heap buffer overflow (es. CVE-2026-4673 in WebAudio e CVE-2026-4675 in WebGL): Questi errori derivano da scritture oltre i limiti di buffer allocati nell’heap. In WebAudio, il problema è emerso a metà febbraio 2026, con una bounty di 7000 dollari al ricercatore. L’exploit tipico coinvolge input controllati dall’attaccante (audio manipolato) che causano overflow, permettendo controllo del PC tramite ROP (Return-Oriented Programming) chains. WebGL, legato al rendering 3D, amplifica il rischio per via dell’accesso GPU.

Use-after-free (CVE-2026-4676 in Dawn, CVE-2026-4678 in WebGPU, CVE-2026-4680 in FedCM): Dawn e WebGPU gestiscono WebGPU API per grafica accelerata hardware. Un UAF si verifica quando un oggetto è deallocato ma il reference rimane valido, consentendo dangling pointer. L’attaccante può allocare memoria malevola nello stesso slot, hijackando il flusso di esecuzione. FedCM (Federated Credential Management) aggiunge rischi per l’autenticazione cross-site.

Out-of-bounds read (CVE-2026-4674 in CSS, CVE-2026-4677 in WebAudio): OOB read espongono dati oltre i bounds array, utile per info leak in ASLR bypass o kASLR. In CSS, parsing malevolo rivela heap layout; in WebAudio, audio processing leaks.

Integer overflow (CVE-2026-4679 in Fonts): Overflow in calcoli su dimensioni font porta a allocazioni insufficienti, chainabili con UAF per RCE. Il componente Fonts processa TrueType/OpenType, vettori comuni per sandbox escape.

Dal punto di vista mitigazionale, Chrome impiega sandboxing, V8 isolator e Site Isolation. Tuttavia, queste CVEs dimostrano persistenti weak spot in rendering engine. Per testare: usa Chromium source, replay PoC (se disponibili post-embargo) con AddressSanitizer. Monitora Chromium commits per upstream fixes.

In contesti enterprise, integra con EDR per rilevare comportamenti anomalie (es. heap spraying). Sfrutta Chrome Enterprise Policies per auto-update enforcement. Questa patch eleva il baseline security, ma vigilance resta essenziale contro supply-chain attacks su Chromium forks.

(Parole totali: circa 1050)

Fonte: https://gbhackers.com/chrome-security-update-fixes-8-vulnerabilities/