Nel mondo digitale di oggi, la cybersecurity è fondamentale per proteggere dati, infrastrutture e libertà personale. Ogni organizzazione, ma anche ogni cittadino, deve adottare comportamenti responsabili e misure efficaci per prevenire attacchi informatici che sono sempre più sofisticati e dannosi. Ecco alcuni consigli pratici fondamentali per migliorare la sicurezza digitale:

- Aggiorna regolarmente tutti i dispositivi e i software.

- Utilizza password complesse e l’autenticazione a due fattori.

- Fai backup periodici dei dati più importanti.

- Verifica sempre l’attendibilità di email e link sconosciuti.

- Informa e forma collaboratori, familiari e amici sulle minacce cyber.

Questi semplici accorgimenti aiutano a mitigare la maggior parte dei rischi, sia in azienda che nella vita privata. Di seguito, esploreremo, con taglio internazionale e aggiornato, azioni ancora più approfondite, i principali framework di riferimento del 2025 e le ultime tendenze normative e tecnologiche per prepararci a un futuro sempre più digitale e insidioso.

Cybersecurity globale nel 2025: panorama, sfide e responsabilità

1. Un ecosistema in continua evoluzione

Gli ultimi anni hanno visto una crescita esponenziale degli attacchi informatici: ransomware, furto di identità, compromissione delle infrastrutture critiche e manipolazioni AI sono diventate minacce costanti. Governi di tutto il mondo rispondono aggiornando regolamenti e strategie, imponendo alle imprese livelli di protezione sempre più elevati e una maggiore responsabilità dei vertici aziendali nell’assicurare la resilienza digitale.

Uno dei cambiamenti più significativi riguarda proprio la responsabilità: oggi, la cybersecurity è una priorità strategica, non solo tecnica. Le nuove regolamentazioni, come il GDPR, SOC 2, ISO 27001:2022, le versioni aggiornate di PCI-DSS, HIPAA, NIST 800-53, e CMMC 2.0, sottolineano l’importanza di integrare la sicurezza informatica nei momenti topici della gestione aziendale.

2. I principali framework internazionali nel 2025

Le organizzazioni devono orientarsi tra diversi framework di cybersecurity sviluppati per proteggere dati e infrastrutture, ognuno con specifiche raccomandazioni:

- NIST Cybersecurity Framework 2.0: Il recente aggiornamento allarga l’ambito d’azione oltre le infrastrutture critiche, includendo aziende di ogni dimensione, enti pubblici, scuole, e organizzazioni no profit. Si struttura su sei funzioni principali: identificare, proteggere, rilevare, rispondere, recuperare e governance. Il framework invita a personalizzare le misure di sicurezza in funzione dei rischi e dei contesti specifici.

- ISO 27001:2022: È lo standard più adottato per la gestione sistemica della sicurezza delle informazioni, richiede analisi dei rischi, controlli stringenti, formazione continua e attribuzione chiara delle responsabilità.

- GDPR e norme analoghe: Tutelano i dati personali a livello globale e prevedono forti sanzioni per le violazioni, sensibilizzando ulteriormente sull’importanza della protezione totale durante tutto il ciclo di vita del dato.

- SOC 2 e CMMC 2.0: Standard sempre più richiesti per i fornitori che lavorano per grandi imprese e comparti strategici, in particolare negli Stati Uniti e nel settore della difesa.

3. Focus su AI e nuove tecnologie: opportunità e rischi

Il 2025 segna anche l’accelerazione nella diffusione dell’intelligenza artificiale (AI) e della sua integrazione nei processi aziendali, dalla gestione logistica alla sorveglianza sanitaria. Questo porta con sé nuovi rischi:

- Supply chain data: Le supply chain digitali sono spesso il bersaglio preferito per introdurre malware o manipolare dati in processi fondamentali. Le organizzazioni devono garantire la tracciabilità e la sicurezza di ogni anello.

- Minacce AI-specifiche: Attacchi che sfruttano anomalie nei dati di addestramento, manipolazione algoritmica, o utilizzo malevolo di modelli pre-addestrati. Le nuove linee guida delle maggiori agenzie di sicurezza (come CISA e NSA) puntano a integrare solide pratiche di sicurezza lungo tutto il ciclo di vita dei sistemi AI.

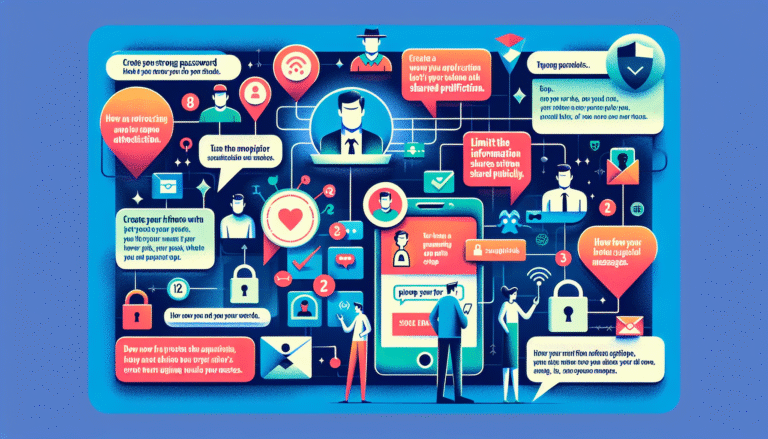

4. Best practice pratiche e comportamentali consigliate a tutti

Oggi, la sicurezza digitale non dipende solo da firewall e antivirus, ma soprattutto da comportamenti consapevoli. Ecco alcune azioni immediate e accessibili:

- Controlla frequentemente gli accessi ai tuoi account (verifica attività sospette e revoca permessi inutilizzati).

- Attiva sistemi di monitoraggio per rilevare anomalie, come accessi da località insolite o programmi sconosciuti.

- Segmenta la rete aziendale: separa dispositivi critici dalle reti aperte o pubbliche.

- Limita i privilegi di accesso, assegnandoli solo a chi ne ha reale bisogno.

- Predisponi un piano d’emergenza: definisci in anticipo ruoli e procedure in caso di attacco informatico.

5. La formazione come fattore critico di successo

Il fattore umano è spesso l’anello debole. La formazione continua è quindi essenziale. Le aziende all’avanguardia organizzano simulazioni periodiche di attacchi (phishing, ransomware), aggiornano le politiche interne e incentivano la segnalazione di comportamenti sospetti senza timore di ritorsioni.

Per le famiglie e i singoli cittadini, è importante imparare a:

- Riconoscere le bufale e i tentativi di manipolazione online.

- Configurare correttamente reti domestiche e dispositivi IoT.

- Prestare attenzione a ciò che si condivide sui social: ogni informazione pubblicata può diventare una potenziale minaccia.

6. Compliance e nuove responsabilità legali

Le violazioni delle normative sulla cybersecurity possono portare a multe pesanti, perdita di fiducia e conseguenze penali. Nel 2025, le aziende sono chiamate a:

- Dimostrare la conformità tramite audit e report dettagliati.

- Integrare la gestione del rischio cyber nelle strategie aziendali e nei consigli di amministrazione.

- Collaborare con enti governativi, comunità dei ricercatori e fornitori per migliorare lo scambio di informazioni sulle minacce.

Questo implica anche una maggiore attenzione all’etica digitale, soprattutto quando si utilizzano dati sensibili, biometrici o di natura sanitaria.

7. Tendenze emergenti e resilienza digitale

Il futuro vede una crescente adozione di:

- Sistemi di autenticazione avanzata, incluse biometrie e passwordless.

- Automazione della risposta agli incidenti, grazie a soluzioni di intelligenza artificiale.

- Criptografia post-quantistica, per anticipare le sfide poste dal quantum computing.

Le organizzazioni più mature adottano pratiche di cyber risk quantification per valutare e comunicare economicamente l’impatto dei rischi informatici.

Consigli e azioni approfondite per una cybersecurity sostenibile nel 2025:

- Adotta almeno un framework di riferimento internazionale e personalizzalo sulle reali esigenze del tuo contesto.

- Valuta periodicamente la maturità del tuo sistema di difesa e aggiorna policy e strumenti in base all’evoluzione delle minacce.

- Partecipa a network di threat intelligence: la condivisione delle informazioni sulle minacce consente di reagire più rapidamente e con maggiore efficacia.

- Integra considerazioni etiche e legali nello sviluppo di tecnologie AI: sensibilizza il management sugli impatti di bias, privacy e sicurezza.

- Pianifica investimenti continuativi in soluzioni di sicurezza, formazione e resilienza operativa, e considera il cyber risk al pari di ogni altro rischio aziendale strategico.

Solo adottando misure multilivello, personalizzate e regolarmente aggiornate, potremo davvero proteggere la nostra libertà digitale e costruire infrastrutture resilienti contro le minacce di oggi e di domani.