Non perdere tempo: aggiorna subito i tuoi dispositivi Windows, Chrome e Adobe Reader. Microsoft ha appena pubblicato gli aggiornamenti di Patch Tuesday di aprile 2026, risolvendo un numero record di 167 vulnerabilità di sicurezza. Questa mossa è essenziale per tutti gli utenti, dal principiante all’esperto, perché blocca attacchi già in corso che potrebbero compromettere i tuoi dati e la tua privacy. In pochi clic, puoi blindare il tuo PC: vai su Impostazioni > Aggiornamento e sicurezza > Windows Update e premi ‘Verifica disponibilità aggiornamenti’. Riavvia il browser dopo l’installazione per applicare le patch di Chrome. È semplice, veloce e ti salva da rischi seri.

Questi update non riguardano solo Windows: Google Chrome ha corretto la sua quarta zero-day dell’anno, mentre Adobe Reader ha ricevuto una patch di emergenza per una falla sfruttata attivamente. Ignorare questi aggiornamenti significa esporre i tuoi dati a hacker che già li stanno puntando. Con il dilagare delle minacce informatiche, mantenere il software aggiornato è la prima regola di difesa digitale per navigare in sicurezza.

Perché questi aggiornamenti sono urgenti?

Le vulnerabilità corrette includono problemi critici che gli attaccanti stanno sfruttando in tempo reale. Ad esempio, una falla zero-day in SharePoint Server permette di falsificare contenuti fidati, ingannando utenti e aprendo la porta a phishing e manipolazioni dati. Un’altra, nota come BlueHammer in Windows Defender, consente escalazioni di privilegi, ovvero il passaggio da accessi limitati a pieni poteri amministrativi sul sistema.

Esperti del settore sottolineano come questi bug rappresentino un rischio elevatissimo per aziende e privati. Phishing avanzati, furto di dati e compromissioni chain possono partire proprio da queste debolezze. April 2026 segna il secondo Patch Tuesday più grande di sempre per Microsoft, con quasi 60 vulnerabilità solo nei browser. Questo boom è legato all’espansione dell’intelligenza artificiale nel rilevamento di bug, che sta accelerando la scoperta di falle in tutto il software.

Per gli utenti quotidiani, il consiglio è chiaro: chiudi e riavvia il browser regolarmente, anche se hai decine di schede aperte. Solo così le patch si installano completamente. Chrome, ad esempio, ha tappato 21 falle in un update recente, inclusa una zero-day ad alta gravità.

Approfondimento tecnico: Analisi dettagliata delle vulnerabilità

Sezione per tecnici e amministratori di sistema. Questa Patch Tuesday corregge CVE-2026-32201 in SharePoint Server, una vulnerabilità di spoofing di rete che consente di impersonare interfacce fidate. Gli attaccanti possono ingannare utenti autenticati presentando contenuti falsi all’interno di ambienti SharePoint protetti, facilitando attacchi di phishing mirati, manipolazione non autorizzata di dati o campagne di social engineering. L’esploitaizone attiva è già confermata, rendendola una priorità assoluta per ambienti enterprise.

BlueHammer (CVE-2026-33825) è un bug di escalazione privilegi in Windows Defender. Scoperto da un ricercatore indipendente, il codice di exploit è stato reso pubblico dopo ritardi nella risposta di Microsoft. Test indipendenti confermano che le patch odierne neutralizzano completamente l’exploit noto. Per verificare: installa KB5036893 (o equivalente) e testa con tool come Metasploit o script personalizzati.

Adobe ha affrontato CVE-2026-34621 con un update di emergenza il 11 aprile. Questa zero-day, sfruttata dal novembre 2025, permette esecuzione remota di codice (RCE) tramite documenti PDF malevoli. Indicazioni di exploit in the wild la rendono critica per chi usa Reader in contesti aziendali.

Chrome ha patchato la quarta zero-day del 2026, CVE-2026-5281, inclusa in un bundle di 21 correzioni. Microsoft Edge, basato su Chromium, eredita queste fix più altre 60 circa, portando il totale browser a un record. Il surge è attribuito a Project Glasswing, un tool AI di Anthropic per la caccia ai bug, che amplifica la capacità di reporting.

| Vulnerabilità chiave | Prodotto | Tipo | Stato exploit |

|---|---|---|---|

| CVE-2026-32201 | SharePoint Server | Spoofing rete | Attivo |

| CVE-2026-33825 | Windows Defender | Escalation privilegi | Exploit pubblico neutralizzato |

| CVE-2026-34621 | Adobe Reader | RCE | Attivo da mesi |

| CVE-2026-5281 | Chrome | Zero-day alta gravità | Corretta |

Implicazioni AI e trend futuri. L’AI sta rivoluzionando la cybersecurity: modelli sempre più potenti identificano vulnerabilità complesse in Chromium, Edge e altro. Ci aspettiamo un aumento esponenziale nei report, richiedendo strategie di patching automatizzato. Per sysadmin, integra WSUS o Intune per deployment rapidi; testa in staging per evitare downtime.

Consigli pratici avanzati:

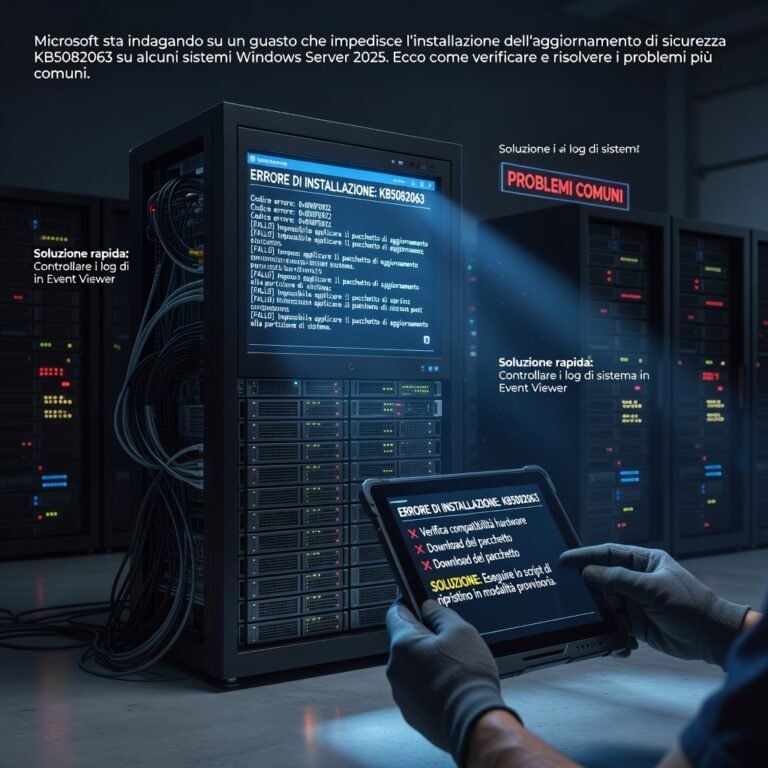

- Usa script PowerShell per forzare riavvii browser:

Get-Process chrome | Stop-Process -Force. - Monitora log Event Viewer per ID 20 (Windows Update).

- Per SharePoint, applica patch out-of-band e verifica con

Get-SPPropertyBag. - Strumenti consigliati: Nessus, OpenVAS per scan pre/post-patch.

In sintesi, questo ciclo di aggiornamenti è un campanello d’allarme sul panorama minacce 2026. Priorità: patcha tutto entro 48 ore. Per breakdown dettagliati per patch, consulta risorse specializzate come storm center online. Se incontri issues, debugga con sfc /scannow o dism /online /cleanup-image /restorehealth. La cybersecurity è una battaglia continua: resta aggiornato per vincerla.

(Parole totali: circa 1050)

Fonte: https://krebsonsecurity.com/2026/04/patch-tuesday-april-2026-edition/