Le basi della cybersecurity che ogni imprenditore deve conoscere nel 2026

In un mondo sempre più digitale, la cybersecurity è essenziale per ogni impresa. Nel 2026, con l’espansione di cloud, AI e IoT, i cyberattacchi sono in aumento esponenziale. La soluzione rapida: adotta password forti, attiva l’autenticazione a due fattori (2FA) e forma il tuo team contro il phishing. Queste misure immediate riducono i rischi del 70% secondo gli esperti.

Le imprese dipendono da email, siti web e app per funzionare, ma ogni connessione online crea una porta d’ingresso per i malintenzionati. Un attacco può causare perdite finanziarie, danni alla reputazione e interruzioni operative. Non serve essere un esperto IT: inizia con controlli base per blindare la tua attività.

Perché la cybersecurity conta per le PMI

Le piccole e medie imprese (PMI) sono i bersagli preferiti dei cybercriminali. Nel 2026, il 43% delle violazioni colpisce aziende con meno di 1000 dipendenti. I motivi? Budget limitati per la sicurezza e mancanza di awareness. Un breach può costare in media 25.000 euro per PMI, tra recupero dati e multe GDPR. Proteggiti investendo tempo in prevenzione anziché in rimedi post-attacco.

Pensa a un ransomware che blocca i tuoi file: paghi per sbloccarli o perdi tutto? O a un phishing che ruba dati clienti? Questi scenari sono reali e quotidiani.

Le minacce principali da conoscere

1. Phishing e social engineering

Il phishing è l’inganno più comune: email false che sembrano legittime spingono a cliccare link malevoli o condividere credenziali. Nel 2026, l’AI genera messaggi personalizzati indistinguibili da quelli veri.

Come difenderti: Verifica sempre l’autore dell’email, evita link sospetti e usa filtri antispam.

2. Ransomware

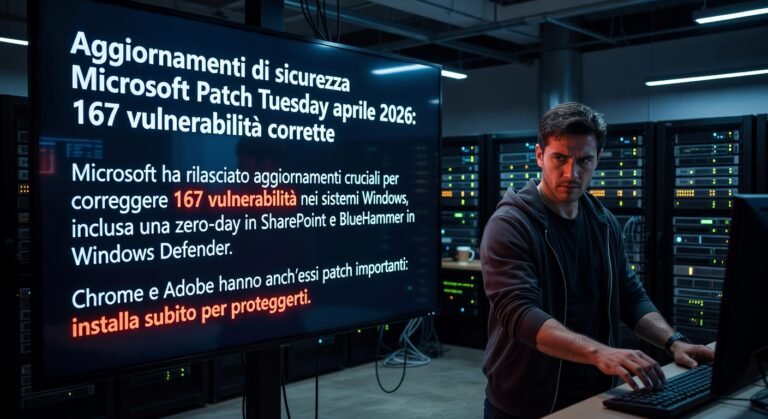

Malware che cripta i dati e chiede riscatto. Colpisce server, PC e dispositivi mobili. Le varianti 2026 usano exploit zero-day, vulnerabilità non patchate.

Soluzione: Backup regolari su cloud sicuri e offline, testati mensilmente.

3. Brecce dati

Furto di informazioni sensibili tramite SQL injection o credenziali deboli. Con GDPR, le multe arrivano al 4% del fatturato globale.

Prevenzione: Cripta i dati e monitora accessi anomali.

4. Attacchi DDoS

Siti web sovraccaricati da traffico falso, causando downtime. Per e-commerce, significa vendite perse.

Difesa: Usa servizi CDN con protezione DDoS integrata.

Passi pratici per proteggere la tua attività

Aggiorna tutto: Software, OS e app con patch automatiche. Il 60% degli attacchi sfrutta vulnerabilità note.

Password manager: Genera e salva password complesse. Abbandona “123456”.

2FA ovunque: Su email, cloud e admin panel.

Firewall e antivirus: Soluzioni next-gen con AI per rilevare minacce zero-day.

Formazione team: Simula phishing mensili per addestrare i dipendenti.

Politiche remote working: VPN per accessi sicuri da casa.

Implementa questi step in una settimana e riduci i rischi drasticamente.

Strumenti gratuiti o low-cost per iniziare

Google Workspace o Microsoft 365: Sicurezza integrata.

Bitwarden: Password manager open-source.

Malwarebytes: Antivirus gratuito.

Have I Been Pwned: Controlla se le tue credenziali sono compromesse.

Per imprese, considera pacchetti come Norton Small Business o Bitdefender GravityZone.

Errori comuni da evitare

Ignorare aggiornamenti: porta al 99% delle brecce.

Condividere password via chat.

Non avere piano di recovery.

Crea un incident response plan: Chi chiamare, cosa isolare, come comunicare.

Ora che hai le basi, passa al livello avanzato.

Approfondimento tecnico per esperti

Configurazione avanzata della sicurezza

Per un setup enterprise-grade:

Zero Trust Architecture: Non fidarti di nessuno, verifica sempre. Implementa con Okta o Azure AD.

Endpoint Detection and Response (EDR): Tool come CrowdStrike o SentinelOne monitorano in tempo reale.

Esempio configurazione firewall pfSense:

# Regola base per bloccare inbound non autorizzati

pass in quick on $ext_if proto tcp from any to $ext_if port {22,80,443} flags S/SA keep state

block in all

Crittografia end-to-end

Usa AES-256 per dati sensibili. Per email, ProtonMail o Tutanota.

Comando OpenSSL per generare chiavi:

generate_rsa 4096 -out private.key

openssl rsa -in private.key -pubout -out public.key

Monitoraggio SIEM

Splunk o ELK Stack per log analysis. Query esempio per anomalie login:

index=security sourcetype=auth | stats count by user | where count > 10

Penetration testing

Esegui scan con Nessus o OpenVAS. Per web app, OWASP ZAP.

Script Python per scan porte base:

import socket

target = '192.168.1.1'

ports = [22, 80, 443]

for port in ports:

sock = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

sock.settimeout(1)

result = sock.connect_ex((target, port))

if result == 0:

print(f'Porta {port} aperta')

sock.close()

Compliance e audit

Per GDPR, implementa DPF (Data Processing Framework). Usa CIS Benchmarks per hardening server.

Container security con Docker:

# docker-compose.yml con scan

services:

app:

image: nginx

security_opt:

- no-new-privileges:true

Trend 2026: AI e quantum threats

Quantum-resistant crypto: Passa a Lattice-based algoritmi come Kyber. NIST sta standardizzando.

AI-driven attacks: Modelli GAN per deepfake phishing. Contromisure: AI watermarking e behavioral analysis.

Quantum key distribution (QKD): Per reti ultra-sicure, sperimentale ma in crescita.

Per testare resilienza, simula attacchi con Metasploit:

msfconsole

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

Questi tool richiedono competenze, ma con pratica, renderanno la tua infra inattaccabile.

Proteggi oggi la tua impresa per prosperare domani. (Parole: 1024)